マルウェア「Emotet(エモテット)」をご存知でしょうか?

最近日本の企業がサイバー攻撃を受けたニュースをよく耳にしますよね。

しかし、すべての企業や個人にとってこのニュースは人ごとではありません!

コロナ禍で企業や行政でもテレワークやDXが進み、ますますインターネットを介した業務へのセキュリティも見直す必要がでてきました。

今回はサイバー攻撃の中でもマルウェア「Emotet(エモテット)」の脅威と対策についてご紹介します。

一時はテイクダウン(停止措置)が成功したのですが、今年に入ってEmotetの活動再開が報告され感染が急拡大しており、警視庁からも注意喚起されています。

そして近年では、ターゲットを企業や組織に向けて金銭目的で攻撃をするケースが増えており、売買目的で個人情報や機密情報をEmotet感染した端末から窃取しています。

自分を含め、皆様の被害を無くすための一助になれば幸いです。

感染拡大しているEmotet(エモテット)とは

Emotetとは悪意のある攻撃者から送られてきた不正なメールから感染が拡大しているマルウェアです。

このマルウェアとは、標的となる組織や個人のコンピュータやネットワークに被害を与えることを目的に作られた不正なソフトウェアの総称です。

マルウェアに感染すると、コンピュータが起動できなくなったり、ハードディスク内のデータが消去されたり、勝手に外部に送信されたり…などさまざまな不具合が生じます。

さらにブランドイメージの低下や、場合によっては取引停止など企業へ大ダメージを与える可能性があります。

これだけではなくEmotetは、他の強力なマルウェアをダウンロード・実行してしまう機能も備わっています。

マルウェアの1つ「ランサムウェア(身代金要求型)」に感染すると、まずPCや重要ファイルが暗号化されます。その後、攻撃者から元の状態に戻す代わりに金銭を要求するという極めて悪質なマルウェアです。

億単位で被害にあった事例もあり、企業・組織に深刻な被害をもたらします。

主な感染経路

Emotetは主に、メールに添付されたExcelやWordファイル、本文中のURLリンクを開くことで感染します。

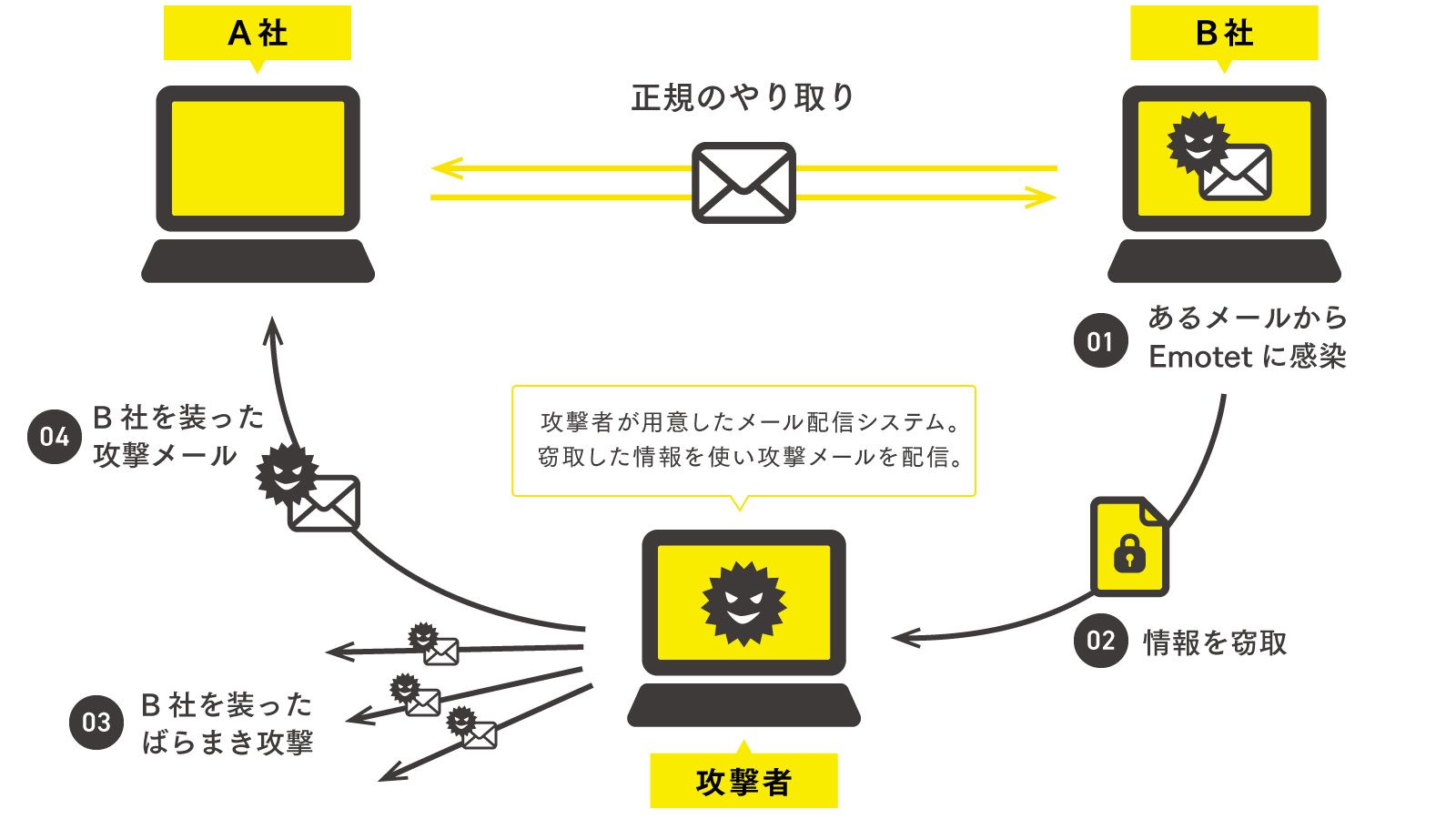

この添付ファイルを開かなければ大丈夫…と思っていても、Emotetが仕込まれた攻撃メールは、実際のメール内容が転用されることがあり、取引先の担当者から送られているようにみえてしまいます。

その内容は巧妙で、自分が送った内容を引用し返信に見せかけ、from欄も実在する取引先になりすましているため、多少の違和感があっても添付ファイルを開いてしまう可能性があります。

そして添付のExcelやWordファイルには、「コンテンツの有効化」を促す内容があり、有効化すると(マクロ設定によっては有効化しなくても)Emotetに感染してしまいます。

感染すると社内のほかの端末にEmotetが伝染するだけではなく、社外へのEmotetばらまきの踏み台にされる「ばらまき攻撃」が発生し、さらに感染が広がっていきます。

Emotetの攻撃メールとその手口

メールのファイルやリンクを開かなければいい…とはいうものの、Emotetがここまで感染が広がるには上記でもあるように攻撃者が窃盗した情報をもとに「正規のメールへの返信を装う手口」を使うことにあります。下記のような手口を使って巧みに騙そうとするので、まずは本物のメールであるか落ち着いて確認し、必要に応じて送信元に問い合わせましょう。

- 「Re:お見積書のご確認をお願いします」など、過去に使われた件名に「Re:」をつけた件名を使う

- メール送信者名に取引先、メールアドレスを利用してなりすます

- 過去のメール本文の一部を利用する

- 「新型コロナウイルス」を題材にするなど、社会的な関心事をからめた内容を使う

- 感染者の連絡先データを盗み出し、送信先に、感染ファイルを添付して一斉に上のメールを送信する

Emotet(エモテット)への対策

メールに添付されたWordファイルやリンクを開くことで感染するとわかっているので、すぐにできる対策として以下が挙げられます。- 受信したメールのアドレスが不審なドメイン※になっていないか、送信元を確認する

- どこか不自然な文章ではないか、突然の内容ではないかなど少しの違和感も見逃さないようにする

- 添付ファイルのマクロが自動的に実行されないよう設定を確認する

(マクロの設定を「警告を表示してすべてのマクロを無効」にする) - 本文中に挿入されているURLが不審なリンクになっていないか確認する、むやみにリンクをクリックしない

- 重要システムやデータのバックアップを取っておく

- 従業員へのセキュリティ教育の実施

- OSやアプリケーションを最新の状態へアップデート

その他の予防策としては…

- セキュリティソフトの導入

- EDRの導入 Endpoint Detection and Response(不審な動きがないか監視するシステム)

※ドメインとは…ドメインはWebサイトのURLや、メールアドレスの中で使われています。

例えば

webサイトのURL https://www.mpcreative.jp

メールアドレス sample@mpcreative.jp

このオレンジ色の部分がドメインになります。ここを見て、送信者が正規の相手かどうかを判断しましょう!

自分にも周りにも感染が広がらないように

記事を作っている私自身も、恥ずかしいことに会社に入るまではマルウェアという単語すら知りませんでした…。

皆様の中にも、パソコンは使い慣れていてもこういったサイバー攻撃やマルウェアについてまでは知らない方も多いのではないでしょうか。

まずは知ることから対策ができるので、一人一人が気をつけて感染をおさえていきたいですね。

※参考:

マルウェア「Emotet(エモテット)」の脅威を分かりやすく解説

サイバー攻撃の種類や事例、有効な対策について解説

【22年最新】Emotet(エモテット)とは?感染急増の手口や対策方法